Dzisiejszy wpis dotyczy dość zaawansowanej technologii i przeznaczony jest dla administratorów IT.

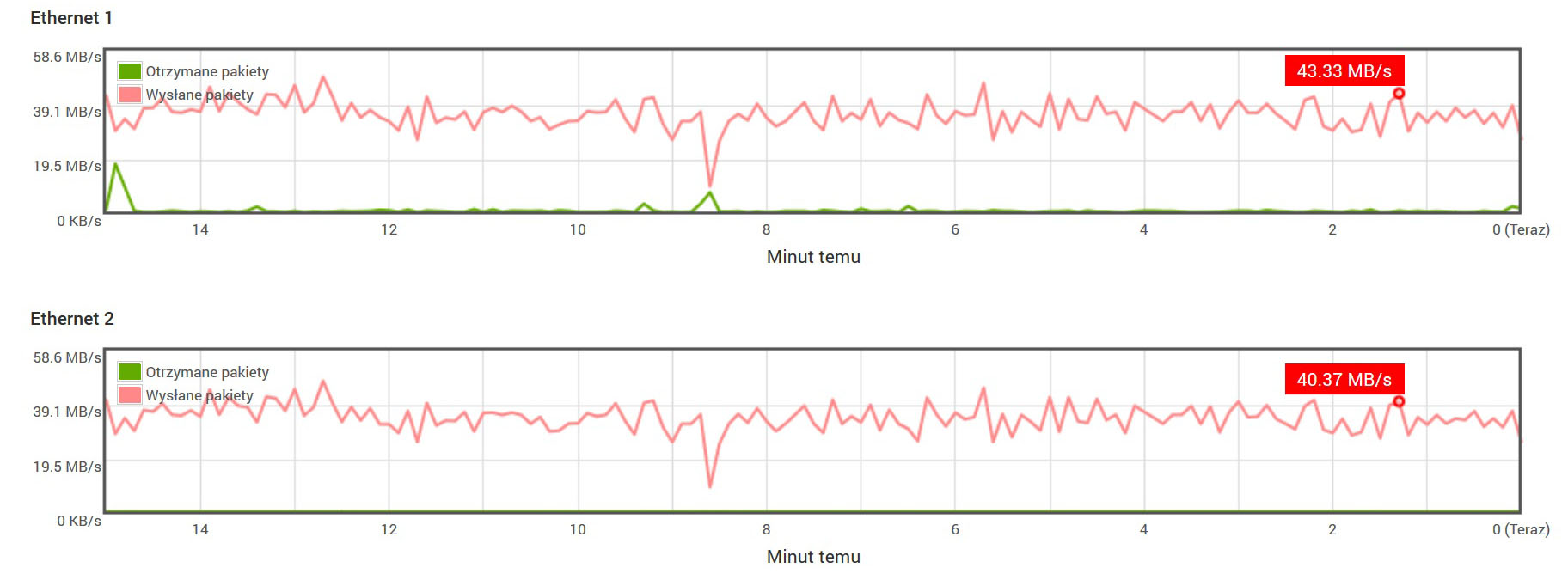

Macierze iSCSI coraz częściej pojawiają się wśród klientów SMB. Zazwyczaj wyposażone są w dwie lub więcej karty sieciowe i większość konfigurujących próbuje zagregować łącza aby uzyskać większe przepustowości.

Dlatego zarówno po stronie macierzy jak i serwera zestawiany jest LACP 802.1ad (EtherChannel) zapewniający redundancję połączeń i zwiększenie przepustowości.

Ale czy na pewno ?

Macierz niestety pozostaje na maksymalnym poziomie przepustowości wynoszącym 125 MB/s

Dlaczego ?

LACP zapewnia nam równomierne rozłożenie sesji na wiele portów. I tu jest słowo klucz, podłączenie do macierzy ISCSI z IP serwera – to jedna sesja. A zatem tylko i wyłącznie jedna karta sieciowa na raz będzie przesyłać ruch do i z macierzy.

Rozwiązaniem jest technologia MultiPath I/O dostępna na serwerach Windows 2008-2016.

Po stronie serwera rezygnujemy z LACP, a każdej karcie sieciowej przypisujemy inny adres IP w obrębie maski.

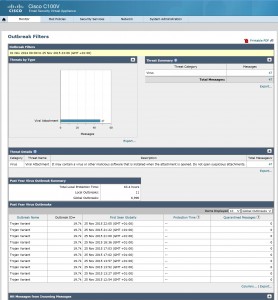

Teraz w iSCSI Initiator dodajemy połączenie, a w zakładce zaawansowane określamy konkretne IP.

![]()

Teraz należy dodać funkcję MultiPath I/O, zrestartować serwer i dodać nasze urządzenie w Panelu sterowania->MPIO

![]()

Następnie w iSCSI Initiator dodajemy drugie identyczne połączenie, ale tym razem wybieramy następną kartę sieciową w polu Initiator IP. Czynność tą należy powtórzyć dla pozostałych kart. Jeśli wszystko udało się poprawnie wykonać, możemy cieszyć się redundancją i jednocześnie zwiększoną przepustowością danych przesyłanych z i do naszej macierzy.

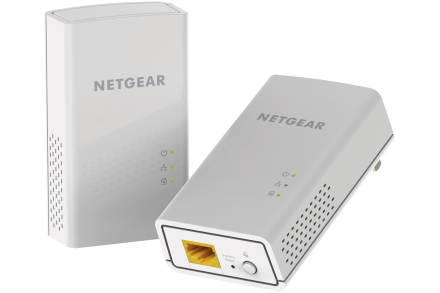

Urządzenia oferują kryptografię celem zabezpieczenia transmisji. Typowe zużycie prądu dla jednego adaptera to 0,5W, maksymalnie 3,5W. W testach wydajności na bliskie odległości otrzymaliśmy wyniki zbliżone do połowy prędkości kabla gigabitethernet. Na większe odległości prędkość spada do wydajności sieci 100Mb/s. To i tak bardzo dobry wynik dla wielu zastosowań.

Urządzenia oferują kryptografię celem zabezpieczenia transmisji. Typowe zużycie prądu dla jednego adaptera to 0,5W, maksymalnie 3,5W. W testach wydajności na bliskie odległości otrzymaliśmy wyniki zbliżone do połowy prędkości kabla gigabitethernet. Na większe odległości prędkość spada do wydajności sieci 100Mb/s. To i tak bardzo dobry wynik dla wielu zastosowań.

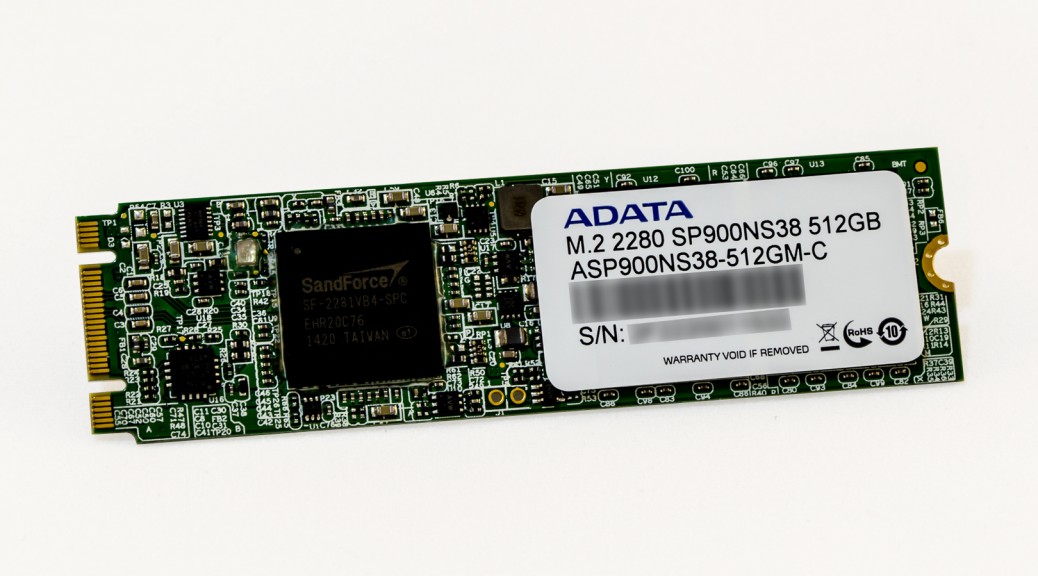

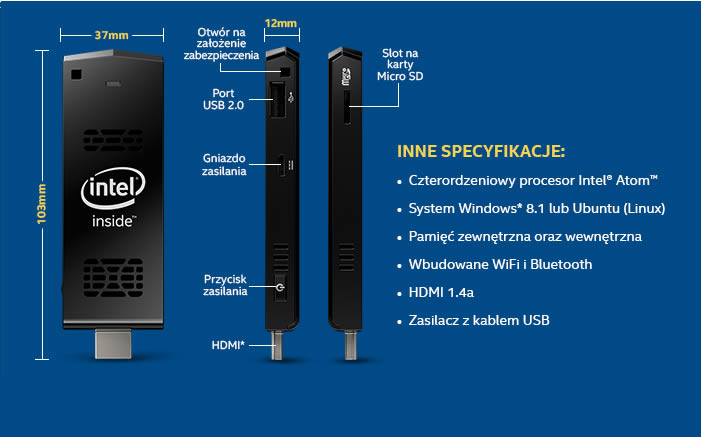

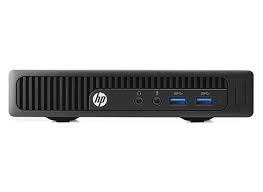

Te mini desktopy mogą być ustawione zarówno w pionie jak i w poziomie. W obu przypadkach zajmują bardzo mało miejsca na biurku. Dodatkowo istnieje opcja zamocowania urządzenia za monitorem. Mimo małych rozmiarów (17.5 x 17.7 x 3.4 cm ) są pełnoprawnymi stanowiskami do nauki lub pracy. Wyposażone w procesor i3, 4GB RAM, USB3.0, zintegrowaną kartę graficzną Intela i kartę dźwiękową stanowią pełnoprawną alternatywę do swoich większych braci.

Te mini desktopy mogą być ustawione zarówno w pionie jak i w poziomie. W obu przypadkach zajmują bardzo mało miejsca na biurku. Dodatkowo istnieje opcja zamocowania urządzenia za monitorem. Mimo małych rozmiarów (17.5 x 17.7 x 3.4 cm ) są pełnoprawnymi stanowiskami do nauki lub pracy. Wyposażone w procesor i3, 4GB RAM, USB3.0, zintegrowaną kartę graficzną Intela i kartę dźwiękową stanowią pełnoprawną alternatywę do swoich większych braci. Komputer zgodnie z obecnym trendem nie posiada już napędu optycznego – wszystko wszak mamy już we wszechobecnej chmurze…

Komputer zgodnie z obecnym trendem nie posiada już napędu optycznego – wszystko wszak mamy już we wszechobecnej chmurze…