SPAM jest niestety naszą smutną codziennością. Przywykliśmy do wirusów wysyłanych jako załączniki, ale niestety pojawia się coraz więcej bardzo wyrafinowanych ataków, które mogą uśpić czujność nawet świadomego użytkownika poczty. Więcej o zagrożeniach ze strony e-maili pisałem w tym artykule. Istnieją rozwiązania, które sprzętowo filtrują pocztę przed jej dostarczeniem. Ich kluczowym problemem było przepuszczenie zawirusowanych maili, które były zaszyfrowane, lub sygnatury antywirusa jeszcze nie rozpoznawały szkodliwego kodu. Ale pojawiło się w końcu skuteczne rozwiązanie.

Jako nieliczni w Polsce mamy za sobą wdrożenie systemu

Cisco Email Security Appliance (Cisco ESA)

Jest to jeden z najbardziej zaawansowanych systemów do filtrowania poczty e-mail. Występuje jako sprzętowy appliance lub maszyna wirtualna pod kontrolą środowiska VMware.

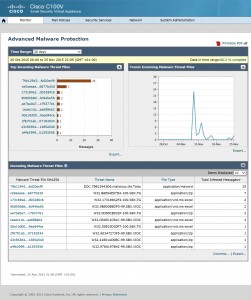

Jak inne tego typu rozwiązania bardzo skutecznie wykrywa wirusy i SPAM przy pomocy wbudowanych silników i bazy reputacyjnej. Jednak posiada także bardzo ciekawy zestaw rozwiązań minimalizujący problemy opisane powyżej. To funkcje Virus Outbreak i Advanced Malware Protection. Urządzenia Cisco w szkielecie sieci wykrywają anomalie (np. nagły wzrost ilości maili o tym samym załączniku) i raportują do odpowiedniego centrum. ESA dostaje informację o „wybuchu epidemii” i przetrzymuje maile pasujące do wzorca w kwarantannie, tak aby otrzymać zaktualizowane sygnatury antywirusowe.

Drugi mechanizm polega na przesyłaniu „odcisku palca” każdego załącznika (SHA256) do weryfikacji w odpowiedniej bazie reputacyjnej. Pozwala to w wielu przypadkach wychwycić malware jeszcze przed poprawną weryfikacją antywirusową, a także wyłapać pliki zaszyfrowane, których silnik antywirusowy nie potrafi zidentyfikować.

Dodatkowo rozwiązanie ma szereg ciekawych opcji:

- baza reputacyjna linków www – pozwalająca ostrzec użytkownika przed niebezpiecznym linkiem podanym w mailu

- funkcja Data Loss Prevention pozwalająca wychwycić wyciek potencjalnie istotnych danych firmowych na zewnątrz.

- szyfrowanie maili niezależnie od rozwiązań pocztowych odbiorcy

- podpisywane maili metodą DKIM, co gwarantuje odbiorcy autentyczność treści i nadawcy maila.

- kwarantanna SPAMu – maile nie będące ewidentnym spamem są przetrzymywane w kwarantannie, użytkownik ma możliwość decyzji, czy mail usunąć czy dostarczyć. Może także użyć białej i czarnej listy na przyszłość.

- identyfikacja tzw. graymail – maili od sieci społecznosciowych, reklam od znanych producentów, lub innych wysyłek masowych. Może to ułatwić odbiorcom stworzenie uniwersalnych reguł w programie pocztowym.

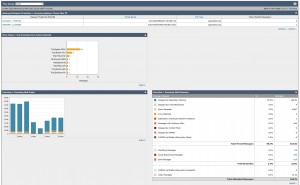

Jak widać na powyższym obrazku ponad 90% przychodzących maili to SPAM lub zagrożenie.

W razie pytań zachęcam do kontaktu – mamy rozwiązania także dla mikro, małych i średnich firm.

Mariusz Kozłowski